วิธีย่อขนาดหน้าจอใน Windows 10

บทความนี้จะแสดงวิธีย่อขนาดหน้าจอใน Windows 10 เพื่อให้คุณใช้งานได้อย่างมีประสิทธิภาพ

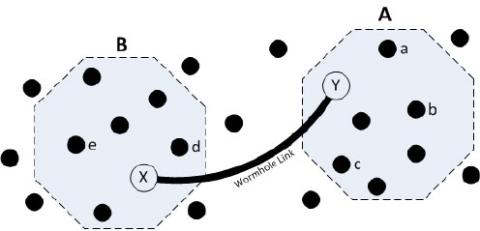

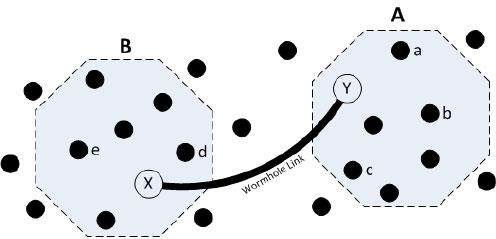

การโจมตีรูหนอนเป็นการโจมตีเลเยอร์เครือข่ายประเภทหนึ่งที่ดำเนินการโดยใช้โหนดที่เป็นอันตรายหลายตัว โหนดที่ใช้ในการโจมตีนี้มีความเหนือกว่าโหนดปกติและสามารถสร้างช่องทางการสื่อสารที่ดีกว่าในระยะไกลได้

แนวคิดเบื้องหลังการโจมตีครั้งนี้คือการส่งต่อข้อมูลจากโหนดที่ถูกบุกรุกไปยังโหนดที่เป็นอันตรายอื่นที่ปลายอีกด้านหนึ่งของเครือข่ายผ่านอุโมงค์ ดังนั้น โหนดอื่นในWSNอาจถูกหลอกให้เชื่อว่าโหนดเหล่านั้นอยู่ใกล้กับโหนดอื่นมากกว่าที่เป็นจริง ซึ่งอาจทำให้เกิดปัญหาในอัลกอริทึมการกำหนดเส้นทางได้

นอกจากนี้ โหนดที่ถูกบุกรุกสามารถสกัดกั้นแพ็กเก็ตข้อมูลได้ การโจมตีรูหนอนสามารถใช้ร่วมกับการโจมตี Sinkhole เพื่อให้มีประสิทธิภาพมากขึ้น

ประเภทของการโจมตีรูหนอน

การโจมตีรูหนอนเป็นการโจมตีเลเยอร์เครือข่ายประเภทหนึ่งที่ดำเนินการโดยใช้โหนดที่เป็นอันตรายหลายตัว

การโจมตีรูหนอนสามารถแบ่งได้เป็นสามประเภทหลัก:

1. เปิดการโจมตีรูหนอน

ในกรณีนี้ แพ็กเก็ตข้อมูลจะถูกส่งจากต้นทางไปยังรูหนอนก่อน จากนั้นจึงส่งต่อไปยังรูหนอนอื่น จากนั้นจึงไปยังปลายทาง โหนดอื่นๆ ในเครือข่ายจะถูกละเว้นและไม่ได้ใช้สำหรับการส่งข้อมูล

2. การโจมตีรูหนอนแบบครึ่งเปิด

ในกรณีนี้ แพ็กเก็ตข้อมูลจะถูกส่งจากต้นทางไปยังรูหนอนที่ส่งแพ็กเก็ตข้อมูลไปยังปลายทางโดยตรง

3. การโจมตีรูหนอนแบบปิด

ในกรณีนี้ แพ็กเก็ตข้อมูลจะถูกถ่ายโอนโดยตรงจากต้นทางไปยังปลายทางด้วยการกระโดดเพียงครั้งเดียว ทำให้พวกมันเป็นเพื่อนบ้านที่หลอกลวง

วิธีจัดการกับการโจมตี Wormhole?

มาตรการตอบโต้การโจมตี Wormhole บางประการ ได้แก่:

มีมาตรการตอบโต้การโจมตี Wormhole หลายประการ

1. รุ่น Watchdog

ตามโมเดล Watchdog หากข้อมูลบางอย่างถูกส่งจากโหนดหนึ่งไปยังอีกโหนดหนึ่งผ่านโหนดกลาง โหนดที่ส่งจะตรวจสอบโหนดกลาง หากโหนดที่อยู่ตรงกลางไม่ส่งแพ็กเก็ตข้อมูลภายในระยะเวลาที่กำหนด จะมีการประกาศแก้ไข และสร้างเส้นทางใหม่ไปยังโหนดปลายทาง

แม้ว่าวิธีการ นี้โหนด Watchdog จะไม่แม่นยำเสมอไปในการตรวจจับรูหนอนและสามารถถูกหลอกได้ง่าย หากการโจมตีแบบ Wormhole รวมกับการโจมตี Selective Forwarding )ความน่าจะเป็นของคำเตือนที่ไม่ถูกต้องก็ค่อนข้างสูงเช่นกัน

2. เทคนิคเดลฟี

ในวิธีนี้ จะมีการคำนวณความล่าช้าต่อการกระโดดใน WSN และเห็นได้ชัดว่าอุโมงค์จะยาวกว่าเส้นทางปกติ ดังนั้น หากเวลาแฝงของ per-hop ของเส้นทางใดๆ มากกว่าค่าเฉลี่ยอย่างมาก เครือข่ายจะถือว่าถูกโจมตี วิธีนี้ไม่ประสบความสำเร็จมากนักหากมีรูหนอนจำนวนมากใน WSN เนื่องจากเมื่อมีรูหนอนเพิ่มขึ้น ความล่าช้าโดยเฉลี่ยต่อการกระโดดจะเพิ่มขึ้นอย่างมาก

3. เทคนิคไฮบริดต้านทานรูหนอน

โมเดลนี้เป็นการผสมผสานระหว่างวิธี Watchdog และ Delphi และก้าวข้ามข้อจำกัดของพวกเขา วิธีนี้จะตรวจสอบทั้งการสูญเสียข้อมูลและเวลาแฝงต่อการกระโดด และออกแบบมาเพื่อตรวจจับรูหนอนทุกประเภท

4. สำรวจอัลกอริธึมเส้นทางที่แตกต่าง

อัลกอริธึมนี้จะตรวจจับเส้นทางที่แตกต่างกันระหว่างสองโหนดเพื่อระบุการโจมตี Wormhole ค้นหาเพื่อนบ้านแบบฮอปเดี่ยวและคู่ทั้งหมด รวมถึงเส้นทางส่วนใหญ่ระหว่างโหนด ดังนั้นจึงสามารถตรวจสอบได้อย่างง่ายดายว่าการอ้างสิทธิ์ของโหนดว่าเป็นเส้นทางที่สั้นที่สุดไปยังปลายทางนั้นถูกต้องหรือไม่

5. สายจูงแพ็คเก็ต

สายจูงแพ็กเก็ตป้องกันการส่งแพ็กเก็ตในระยะทางไกล พวกเขายังแบ่งออกเป็น:

(i) Geographical Leash - ตรวจสอบให้แน่ใจว่าข้อมูลไม่สามารถส่งเกินระยะทางที่กำหนดในการกระโดดเพียงครั้งเดียว

(ii) Temporal Leash - กำหนดขีดจำกัดของระยะทางรวมที่แพ็กเก็ตข้อมูลสามารถเดินทางได้แม้จะมีการกระโดดหลายครั้งก็ตาม

บทความนี้จะแสดงวิธีย่อขนาดหน้าจอใน Windows 10 เพื่อให้คุณใช้งานได้อย่างมีประสิทธิภาพ

Xbox Game Bar เป็นเครื่องมือสนับสนุนที่ยอดเยี่ยมที่ Microsoft ติดตั้งบน Windows 10 ซึ่งผู้ใช้สามารถเรียนรู้วิธีเปิดหรือปิดได้อย่างง่ายดาย

หากความจำของคุณไม่ค่อยดี คุณสามารถใช้เครื่องมือเหล่านี้เพื่อเตือนตัวเองถึงสิ่งสำคัญขณะทำงานได้

หากคุณคุ้นเคยกับ Windows 10 หรือเวอร์ชันก่อนหน้า คุณอาจประสบปัญหาในการนำแอปพลิเคชันไปยังหน้าจอคอมพิวเตอร์ของคุณในอินเทอร์เฟซ Windows 11 ใหม่ มาทำความรู้จักกับวิธีการง่ายๆ เพื่อเพิ่มแอพพลิเคชั่นลงในเดสก์ท็อปของคุณ

เพื่อหลีกเลี่ยงปัญหาและข้อผิดพลาดหน้าจอสีน้ำเงิน คุณต้องลบไดรเวอร์ที่ผิดพลาดซึ่งเป็นสาเหตุของปัญหาออก บทความนี้จะแนะนำวิธีถอนการติดตั้งไดรเวอร์บน Windows โดยสมบูรณ์

เรียนรู้วิธีเปิดใช้งานแป้นพิมพ์เสมือนบน Windows 11 เพื่อเพิ่มความสะดวกในการใช้งาน ผสานเทคโนโลยีใหม่เพื่อประสบการณ์ที่ดียิ่งขึ้น

เรียนรู้การติดตั้งและใช้ AdLock เพื่อบล็อกโฆษณาบนคอมพิวเตอร์ของคุณอย่างมีประสิทธิภาพและง่ายดาย

เวิร์มคอมพิวเตอร์คือโปรแกรมมัลแวร์ประเภทหนึ่งที่มีหน้าที่หลักคือการแพร่ไวรัสไปยังคอมพิวเตอร์เครื่องอื่นในขณะที่ยังคงทำงานอยู่บนระบบที่ติดไวรัส

เรียนรู้วิธีดาวน์โหลดและอัปเดตไดรเวอร์ USB บนอุปกรณ์ Windows 10 เพื่อให้ทำงานได้อย่างราบรื่นและมีประสิทธิภาพ

หากคุณต้องการเรียนรู้เพิ่มเติมเกี่ยวกับ Xbox Game Bar และวิธีปรับแต่งให้เหมาะกับประสบการณ์การเล่นเกมที่สมบูรณ์แบบของคุณ บทความนี้มีข้อมูลทั้งหมด