วิธีย่อขนาดหน้าจอใน Windows 10

บทความนี้จะแสดงวิธีย่อขนาดหน้าจอใน Windows 10 เพื่อให้คุณใช้งานได้อย่างมีประสิทธิภาพ

Universal Serial Bus (USB) เป็นอุปกรณ์จัดเก็บข้อมูลแบบพกพาที่สะดวกที่สุดในปัจจุบัน แต่คุณควรระวังไดรฟ์ USB ที่ดูน่ารักด้วย นอกเหนือจากการมีมัลแวร์แล้ว USB ยังสามารถทำหน้าที่เป็นนักฆ่า USB และสร้างความเสียหายให้กับพีซีของคุณอย่างถาวร

USB killer ทำงานอย่างไร และคุณจะทำอย่างไรเพื่อหยุดมัน

USB killer คืออะไร?

ตามคำที่แนะนำ USB killer คือไดรฟ์ USB ที่ได้รับการดัดแปลงซึ่งสามารถสร้างความเสียหายหรือทำลายอุปกรณ์เมื่อคุณเสียบเข้ากับพอร์ต USBของอุปกรณ์

เพื่อให้บรรลุเป้าหมาย USB Killer จะจ่ายแรงดันไฟกระชาก (210 - 220V) ให้กับอุปกรณ์ที่เชื่อมต่ออย่างต่อเนื่อง เนื่องจากพอร์ต USB ได้รับการออกแบบมาให้รองรับไฟเพียง 5V ไฟกระชากแร��ดันสูงซ้ำๆ นี้จะสร้างความเสียหายให้กับระบบไฟฟ้าของอุปกรณ์โฮสต์เกินกว่าจะซ่อมแซมได้

กล่าวกันว่า USB Killer ตัวแรกนั้นถูกสร้างขึ้นโดยนักวิจัยคอมพิวเตอร์ชาวรัสเซียที่ทำงานภายใต้นามแฝงว่า "Dark Purple" และแนวคิดเบื้องหลังการออกแบบคือการทดสอบว่าอุปกรณ์ดิจิทัลสามารถทนต่อไฟกระชากได้ดีเพียงใด

อย่างไรก็ตาม ผู้ผลิตคอมพิวเตอร์และผู้ทดสอบการเจาะไม่ได้ใช้ USB Killers เพื่อจุดประสงค์นี้

อาชญากรไซเบอร์ใช้โปรแกรม USB Killer เพื่อสร้างความเสียหายให้กับคอมพิวเตอร์ของเหยื่อ พวกเขาสามารถซื้อ USB killer ได้อย่างง่ายดายในราคาเพียง 3 ดอลลาร์ (ประมาณ 70,000 VND)

ที่แย่กว่านั้นคือ อาชญากรไซเบอร์สามารถดัดแปลงเครื่องฟอกอากาศไอออนิกธรรมดาให้ทำหน้าที่เป็นนักฆ่า USB ได้อย่างง่ายดาย

USB killer ทำงานอย่างไร

อุปกรณ์ USB killer มีตัวเก็บประจุจำนวนมากเพื่อประหยัดพลังงานไฟฟ้า เมื่อคุณเชื่อมต่อกับคอมพิวเตอร์ อุปกรณ์จะดึงพลังงานจากพอร์ต USB เพื่อเติมตัวเก็บประจุ

เมื่ออุปกรณ์ USB Killer ได้รับพลังงานเต็มที่ อุปกรณ์จะระบายพลังงานทั้งหมด (200V หรือมากกว่า) พร้อมกันผ่านสายข้อมูลของพอร์ต USB เดียวกัน สิ่งนี้จะทำลายอุปกรณ์โฮสต์เนื่องจากพินข้อมูลได้รับการออกแบบให้รองรับแรงดันไฟฟ้าจำนวนน้อยมาก ซึ่งเพียงพอที่จะส่งและรับสัญญาณได้

ปัจจุบัน อุปกรณ์ USB killer ได้พัฒนาจากอุปกรณ์ Plug-and-zap ธรรมดาๆ มาเป็นอุปกรณ์ Killer อันทรงพลังพร้อมฟังก์ชันการทำงานขั้นสูง

ตัวอย่างเช่น อาชญากรไซเบอร์สามารถซื้อ USB killers พร้อมแบตเตอรี่แบบชาร์จไฟได้ภายในแล้ว นักฆ่า USB ดังกล่าวสามารถทำลายอุปกรณ์โฮสต์ได้แม้ว่าอุปกรณ์จะปิดอยู่ก็ตาม

วิธีการโจมตีขั้นสูงของ USB Killer ในปัจจุบัน ได้แก่:

นอกจากนี้ ผู้คุกคามยังสามารถรับอะแดปเตอร์ต่างๆ ได้อย่างง่ายดายเพื่อทำลายอุปกรณ์ผ่านพอร์ตจอแสดงผล, พอร์ต HDMI, ไมโคร USB ฯลฯ

ศิษย์เก่าของสหรัฐอเมริกาจาก St. Rose ทำลายคอมพิวเตอร์ 59 เครื่องและจอคอมพิวเตอร์ 7 เครื่องโดยใช้ USB Killer อาชญากรรมของเขาทำให้อุปกรณ์เสียหายมูลค่า 51,109 ดอลลาร์ และเวลาที่ใช้ในการค้นหาและเปลี่ยนอุปกรณ์ที่เสียหายมีค่าใช้จ่าย 7,362 ดอลลาร์

USB Killers มีขายทั่วไปทางออนไลน์ ดังนั้นผู้คนจึงสามารถหาซื้อได้อย่างรวดเร็ว ดังนั้น ทำตามขั้นตอนที่จำเป็นเพื่อปกป้องอุปกรณ์ของคุณจากการโจมตีนักฆ่า USB

เป็นไปได้ไหมที่จะตรวจจับอุปกรณ์ USB killer?

บอร์ดยูเอสบี

น่าเสียดายที่คุณไม่สามารถแยกแยะไดรฟ์ USB ปกติจาก USB killer เพียงแค่มองดูเท่านั้น คุณต้องเปิดกล่อง USB เพื่อตัดสินใจ USB killer ทั่วไปมีตัวเก็บประจุหลายตัวเพื่อเก็บพลังงานจากพอร์ต USB

หากคุณต้องการประเมินว่าไดรฟ์ USB เป็น USB Killer หรือไม่โดยไม่ต้องเปิดเคส คุณจะต้องมีอุปกรณ์ตรวจจับ USB Killer

อย่างไรก็ตาม USB ที่คุณเพิ่งพบในโรงรถของคุณอาจถูกทิ้งไว้ที่นั่นโดยเจตนาเพื่อทำการโจมตีด้วย USB Drop

ดังนั้น อย่าเสียบไดรฟ์ USB ที่ไม่รู้จักเข้ากับคอมพิวเตอร์ของคุณ แม้ว่าการตรวจจับ USB Killer ของอุปกรณ์จะตัดความเป็นไปได้ที่จะเป็นอันตรายก็ตาม

วิธีป้องกันการโจมตี USB Killer

ต่อไปนี้เป็นวิธีปกป้องฮาร์ดแวร์ของคุณจากการโจมตี USB Killer

ห้ามใช้ USB ที่ไม่รู้จักโดยเด็ดขาด

ไดรฟ์ USB ที่ไม่รู้จักก่อให้เกิดภัยคุกคามความปลอดภัยร้ายแรงต่อธุรกิจและบุคคลทั่วไป อย่างไรก็ตาม ผู้คนยังคงเสียบ USB ที่พวกเขาพบแบบสุ่ม

นักวิจัยจากมหาวิทยาลัยมิชิแกน, มหาวิทยาลัยอิลลินอยส์ เออร์บานา-แชมเปญจน์ และ Google แจกจ่ายแฟลชไดรฟ์ USB ประมาณ 297 ชิ้นในวิทยาเขตของมหาวิทยาลัย ในผลลัพธ์ที่เผยแพร่ พวกเขารายงานว่า 45% ของ USB ถูกหยิบขึ้นมาและเปิดออก

ดังนั้นจึงไม่น่าแปลกใจที่อาชญากรไซเบอร์ใช้ USB เพื่อโจมตี USB Drop Attrack และ USB Killer และวิธีที่ดีที่สุดในการป้องกันภัยคุกคามที่เกี่ยวข้องกับ USB คือการห้ามพนักงานของคุณเปิด USB ที่ไม่ทราบที่มา

ปิดพอร์ต USB ด้วยฝาปิด USB

การปิดพอร์ต USB จริงเป็นโซลูชันเทคโนโลยีต่ำในการป้องกันการโจมตีนักฆ่า USB นี่เป็นวิธีเดียวที่จะป้องกันไม่ให้แท่ง USB ที่เป็นอันตรายเสียบเข้าไปในอุปกรณ์

พนักงานที่ต้องการเสียบอุปกรณ์ USB ของบริษัทจะต้องแจ้งฝ่ายไอทีและขอให้ผู้ดูแลระบบไอทีถอดฝาครอบออก เมื่อไม่จำเป็นต้องเปิดพอร์ต USB ฝาครอบ USB จะถูกเปลี่ยนตำแหน่ง

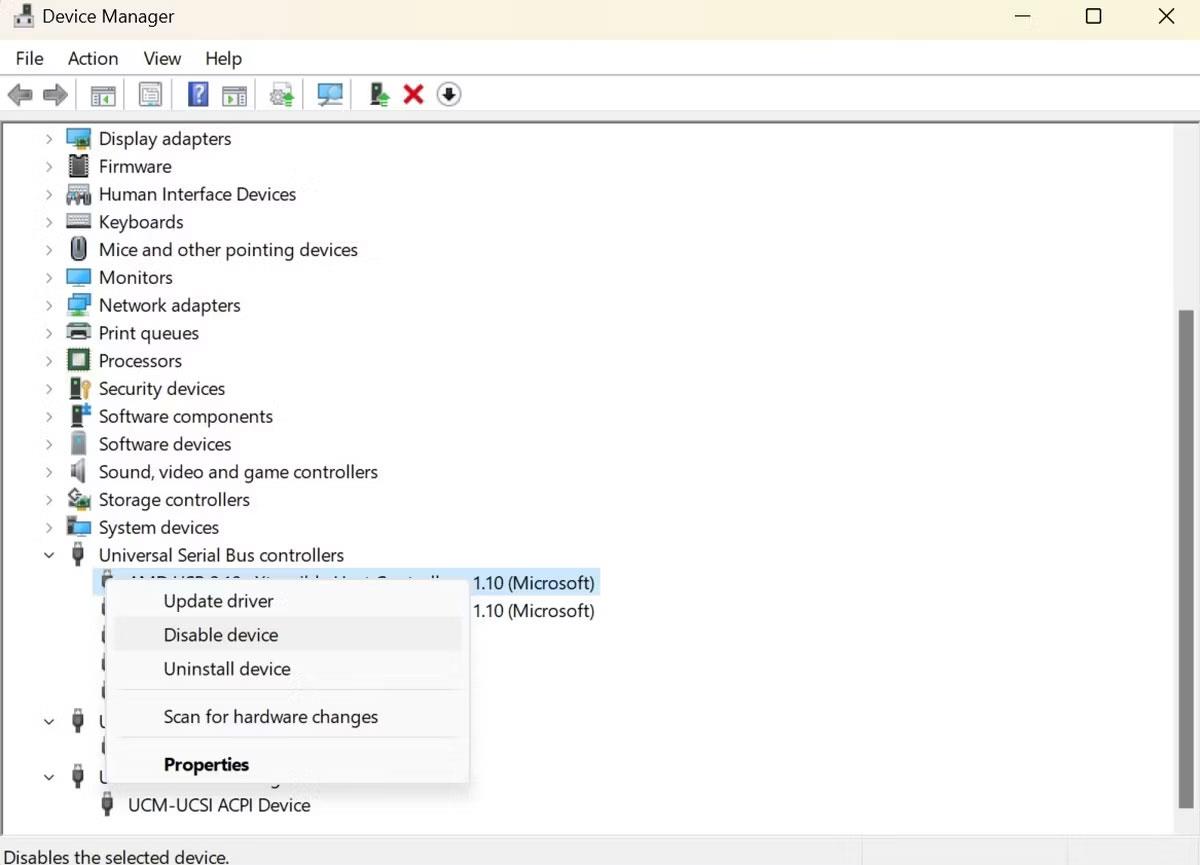

แม้ว่าการปิดใช้งานพอร์ต USB จะไม่ป้องกันการโจมตี USB Killer แต่ก็อาจเป็นกลยุทธ์ที่ดีในการป้องกันการโจมตี USB อื่นๆ ต่อไปนี้คือวิธีที่คุณสามารถปิดใช้งานพอร์ต USB บนพีซี Windows ของคุณ:

หน้าต่าง Device Manager จะแสดงวิธีปิดการใช้งานพอร์ต USB

ไปที่Device Manager > Universal Serial Bus Controllerและคลิกขวาที่พอร์ต USB เพื่อเปิดเมนูบริบท เลือก ตัวเลือกเปิดใช้งานเพื่อเปิดใช้งานพอร์ต USB บนพีซีของคุณอีกครั้ง

หากคุณต้องเปิดพอร์ต USB ทิ้งไว้ ให้ใช้พอร์ต Type C เนื่องจากมีการตรวจสอบสิทธิ์แบบเข้ารหัสเพื่อให้แน่ใจว่าไม่มีการถ่ายโอนพลังงานหรือข้อมูลที่ไม่เหมาะสมไปยังอุปกรณ์

ระบบปฏิบัติการล่าสุดของ Apple จะบล็อกอุปกรณ์ USB-C ใหม่ไม่ให้สื่อสารกับระบบปฏิบัติการโดยอัตโนมัติจนกว่าผู้ใช้จะอนุมัติอุปกรณ์

ฝึกอบรมพนักงานของคุณ

พนักงานของคุณมีบทบาทที่สำคัญที่สุดในการป้องกัน USB killer ไม่ให้สร้างความเสียหายให้กับพีซีของคุณ

ดังนั้น ควรจัดโปรแกรมการฝึกอบรมการรับรู้ด้านความปลอดภัยทางไซเบอร์ในบริษัทของคุณเป็นประจำ ทำให้พนักงานของคุณเข้าใจว่าการเสียบ USB ที่ไม่รู้จักเข้ากับคอมพิวเตอร์ของบริษัทนั้นอันตรายเพียงใด

พวกเขาควรรู้เกี่ยวกับนักฆ่า USB ปลอมตัว เช่น เครื่องฟอกอากาศไอออนิก นอกจากนี้ คุณยังสามารถทดสอบความพร้อมของพนักงานในการต่อสู้กับ USB Killers ได้เป็นประจำโดยพยายามทิ้งไดรฟ์ USB ไว้ที่บริษัท

บทความนี้จะแสดงวิธีย่อขนาดหน้าจอใน Windows 10 เพื่อให้คุณใช้งานได้อย่างมีประสิทธิภาพ

Xbox Game Bar เป็นเครื่องมือสนับสนุนที่ยอดเยี่ยมที่ Microsoft ติดตั้งบน Windows 10 ซึ่งผู้ใช้สามารถเรียนรู้วิธีเปิดหรือปิดได้อย่างง่ายดาย

หากความจำของคุณไม่ค่อยดี คุณสามารถใช้เครื่องมือเหล่านี้เพื่อเตือนตัวเองถึงสิ่งสำคัญขณะทำงานได้

หากคุณคุ้นเคยกับ Windows 10 หรือเวอร์ชันก่อนหน้า คุณอาจประสบปัญหาในการนำแอปพลิเคชันไปยังหน้าจอคอมพิวเตอร์ของคุณในอินเทอร์เฟซ Windows 11 ใหม่ มาทำความรู้จักกับวิธีการง่ายๆ เพื่อเพิ่มแอพพลิเคชั่นลงในเดสก์ท็อปของคุณ

เพื่อหลีกเลี่ยงปัญหาและข้อผิดพลาดหน้าจอสีน้ำเงิน คุณต้องลบไดรเวอร์ที่ผิดพลาดซึ่งเป็นสาเหตุของปัญหาออก บทความนี้จะแนะนำวิธีถอนการติดตั้งไดรเวอร์บน Windows โดยสมบูรณ์

เรียนรู้วิธีเปิดใช้งานแป้นพิมพ์เสมือนบน Windows 11 เพื่อเพิ่มความสะดวกในการใช้งาน ผสานเทคโนโลยีใหม่เพื่อประสบการณ์ที่ดียิ่งขึ้น

เรียนรู้การติดตั้งและใช้ AdLock เพื่อบล็อกโฆษณาบนคอมพิวเตอร์ของคุณอย่างมีประสิทธิภาพและง่ายดาย

เวิร์มคอมพิวเตอร์คือโปรแกรมมัลแวร์ประเภทหนึ่งที่มีหน้าที่หลักคือการแพร่ไวรัสไปยังคอมพิวเตอร์เครื่องอื่นในขณะที่ยังคงทำงานอยู่บนระบบที่ติดไวรัส

เรียนรู้วิธีดาวน์โหลดและอัปเดตไดรเวอร์ USB บนอุปกรณ์ Windows 10 เพื่อให้ทำงานได้อย่างราบรื่นและมีประสิทธิภาพ

หากคุณต้องการเรียนรู้เพิ่มเติมเกี่ยวกับ Xbox Game Bar และวิธีปรับแต่งให้เหมาะกับประสบการณ์การเล่นเกมที่สมบูรณ์แบบของคุณ บทความนี้มีข้อมูลทั้งหมด