วิธีย่อขนาดหน้าจอใน Windows 10

บทความนี้จะแสดงวิธีย่อขนาดหน้าจอใน Windows 10 เพื่อให้คุณใช้งานได้อย่างมีประสิทธิภาพ

ลูคิทัสคืออะไร?

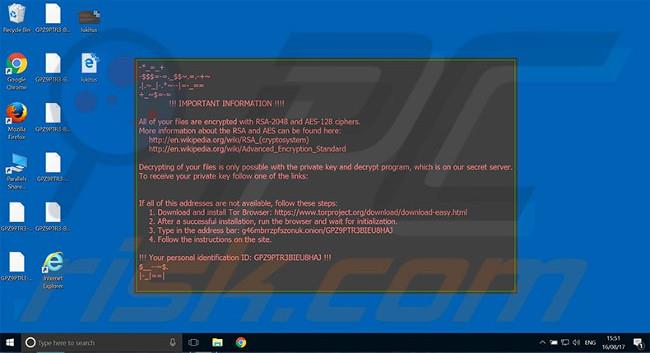

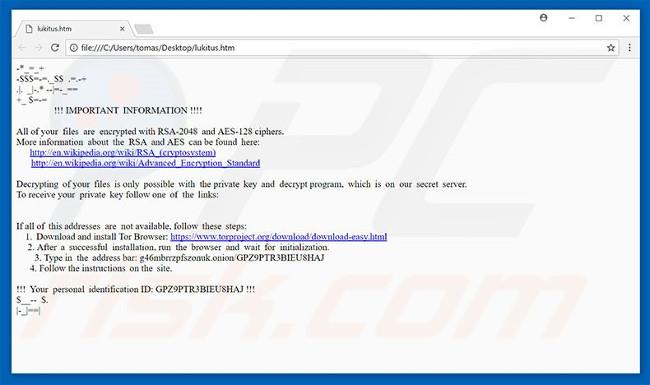

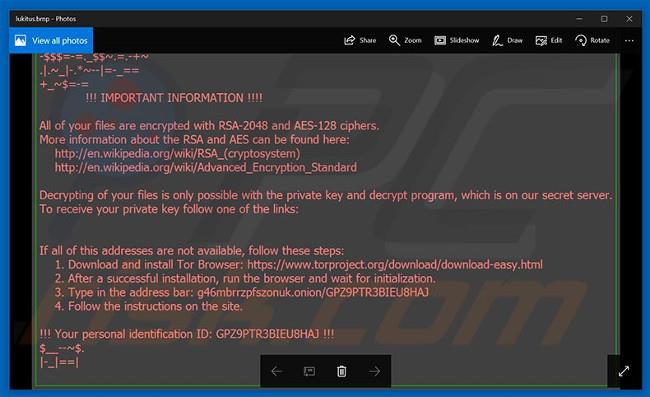

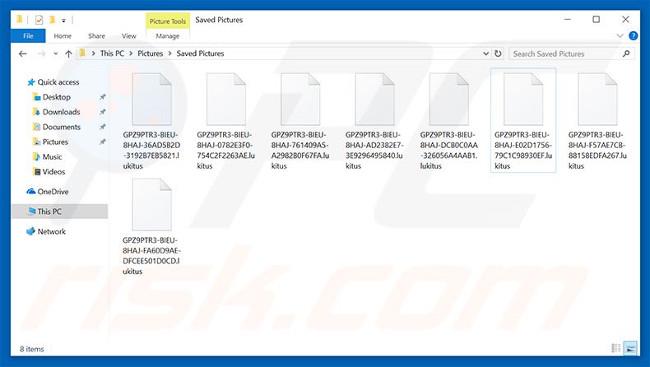

Lukitus เป็นไวรัสเรียกค่าไถ่เวอร์ชันอัปเดตชื่อ Locky นักพัฒนาแพร่กระจาย Lukitus ผ่านสแปม (ไฟล์แนบที่เป็นอันตราย) หลังจากการเจาะข้อมูล Lukitus จะเข้ารหัสข้อมูลที่เก็บไว้โดยใช้อัลกอริธึมการเข้ารหัส RSA-2048 และ AES-128 ในระหว่างการเข้ารหัส ไวรัสจะเปลี่ยนชื่อไฟล์ที่เข้ารหัสโดยใช้รูปแบบ "32_random_letters_and_digits].lukitus" ตัวอย่างเช่น "sample.jpg" สามารถเปลี่ยนชื่อเป็นชื่อไฟล์เช่น "GPZ9AETR3-BIEU-8HAJ-36AD5B2D-3192B7EB5821.lukitus" หลังจากการเข้ารหัสสำเร็จ Lukitus จะเปลี่ยนวอลเปเปอร์เดสก์ท็อปและสร้างไฟล์ HTML ("lukitus.htm") เพื่อทิ้งไว้บนเดสก์ท็อป

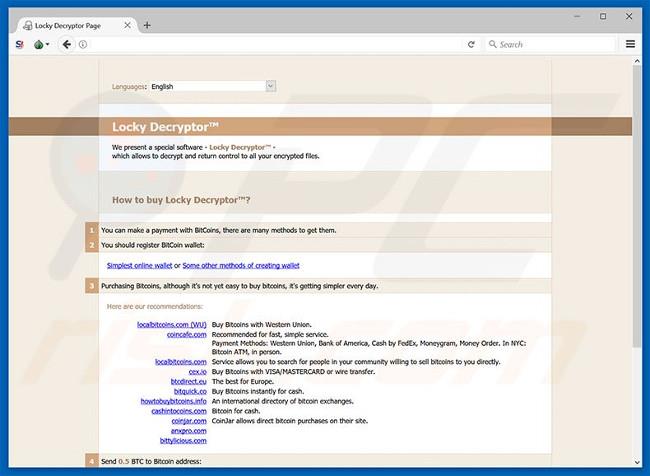

ไฟล์วอลเปเปอร์และไฟล์ HTML บนคอมพิวเตอร์มีข้อความเรียกค่าไถ่ที่ระบุว่าไฟล์ได้รับการเข้ารหัสและสามารถกู้คืนได้ผ่านโปรแกรมถอดรหัสเฉพาะที่ใช้คีย์เฉพาะเท่านั้น ขออภัย ข้อมูลนี้ถูกต้อง ตามที่กล่าวไว้ข้างต้น Lukitus ใช้อัลกอริธึมการเข้ารหัส RSA และ AES ดังนั้นจึงมีการสร้างคีย์ถอดรหัสเพียงคีย์เดียวสำหรับเหยื่อแต่ละราย คีย์เหล่านี้ถูกจัดเก็บไว้ในเซิร์ฟเวอร์ระยะไกลที่ควบคุมโดยนักพัฒนา Lukitus ผู้ที่ตกเป็นเหยื่อจะต้องจ่ายค่าไถ่เพื่อรับกุญแจโดยทำตามคำแนะนำที่ให้ไว้ในเว็บไซต์ทางการของมัลแวร์ ค่าใช้จ่ายในการถอดรหัสคือ 0.5 Bitcoin (ประมาณ 50,000,000 VND) อย่างไรก็ตาม โปรดจำไว้ว่าอาชญากรที่มีเทคโนโลยีสูงไม่ควรเชื่อถือ เพราะพวกเขามักจะเพิกเฉยต่อเหยื่อเมื่อได้รับค่าไถ่แล้ว การชำระเงินไม่รับประกันว่าไฟล์ของคุณจะถูกถอดรหัส นอกจากนี้การให้เงินแก่อาชญากรไซเบอร์ยังสนับสนุนธุรกิจไวรัสที่เป็นอันตรายทางอ้อมอีกด้วย ดังนั้นจึงไม่แนะนำให้ติดต่อบุคคลเหล่านี้หรือจ่ายค่าไถ่ใดๆ น่าเสียดายที่ไม่มีเครื่องมือใดที่สามารถกู้คืนไฟล์ที่เข้ารหัสโดย Lukitus ได้ และทางออกเดียวคือกู้คืนไฟล์และระบบของคุณจากข้อมูลสำรอง

ประกาศการเรียกร้องค่าไถ่จากอาชญากรไซเบอร์:

Lukitus นั้นคล้ายคลึงกับ Aleta, BTCWare, GlobeImposter และแรนซัมแวร์ประเภทอื่น ๆ อีกมากมาย มัลแวร์เหล่านี้ยังได้รับการออกแบบมาเพื่อเข้ารหัสไฟล์และเรียกร้องค่าไถ่อีกด้วย มีความแตกต่างหลักๆ เพียงสองประการเท่านั้น: 1) ค่าไถ่ที่ต้องการ และ 2) ประเภทของอัลกอริธึมการเข้ารหัสที่ใช้ การวิจัยแสดงให้เห็นว่าไวรัสเหล่านี้ส่วนใหญ่ใช้อัลกอริธึมที่สร้างคีย์ถอดรหัสเฉพาะ (เช่น RSA, AES, DES เป็นต้น) ดังนั้นจึงแทบจะเป็นไปไม่ได้เลยที่จะกู้คืนไฟล์เหล่านี้หากไม่มีคีย์ถอดรหัสของอาชญากรไซเบอร์

Ransomware โจมตีคอมพิวเตอร์อย่างไร?

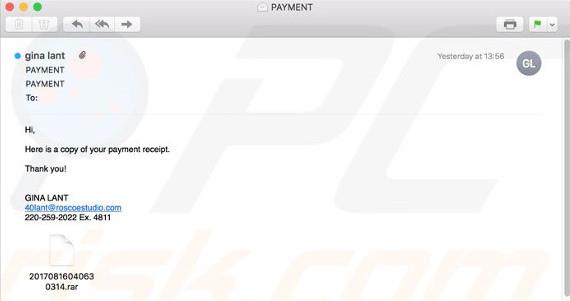

แม้ว่า Lukitus จะถูกเผยแพร่ผ่านสแปม แต่อาชญากรไซเบอร์มักจะเผยแพร่มัลแวร์ที่คล้ายกันโดยใช้ซอฟต์แวร์ปลอม โทรจัน และแหล่งดาวน์โหลดซอฟต์แวร์บุคคลที่สาม (ไซต์ดาวน์โหลด) เกี่ยวกับไซต์โฮสต์ไฟล์ฟรีฟรี เครือข่าย peer-to-peer ฯลฯ) ในกรณีนี้ Lukitus จะถูกส่งไปยังเหยื่อในรูปแบบไฟล์ .rar ที่ถูกบีบอัด อย่างไรก็ตาม อีเมลขยะมักจะมีเอกสาร JavaScript, MS Office และไฟล์อื่นๆ ที่คล้ายกันซึ่งออกแบบมาเพื่อดาวน์โหลดหรือติดตั้งมัลแวร์ ผู้อัพเดตซอฟต์แวร์ปลอมใช้ประโยชน์จากข้อบกพร่องของซอฟต์แวร์ที่ล้าสมัยเพื่อทำให้ระบบติดไวรัส แหล่งดาวน์โหลดซอฟต์แวร์ของบริษัทอื่นมักจะเพิ่มโอกาสในการดำเนินการที่เป็นอันตรายโดย "นำเสนอ" แหล่งเหล่านั้นว่าเป็นซอฟต์แวร์ที่ถูกต้องตามกฎหมาย

จะป้องกันคอมพิวเตอร์ของคุณจากการติดแรนซัมแวร์ได้อย่างไร?

เพื่อป้องกันการติดเชื้อ ransomware คุณต้องระมัดระวังให้มากเมื่อท่องอินเทอร์เน็ต อย่าเปิดไฟล์ที่ได้รับจากอีเมลที่น่าสงสัยหรือดาวน์โหลดซอฟต์แวร์จากแหล่งที่ไม่เป็นทางการ นอกจากนี้ ให้ใช้ชุดป้องกันไวรัส/ป้องกันสปายแวร์ที่ถูกต้องตามกฎหมายและอัปเดตแอปพลิเคชันที่ติดตั้ง อย่างไรก็ตาม โปรดทราบว่าอาชญากรจะเผยแพร่มัลแวร์ผ่านโปรแกรมอัปเดตปลอม ดังนั้นการใช้เครื่องมือของบุคคลที่สามเพื่ออัพเดตซอฟต์แวร์จึงเป็นอันตรายมาก สิ่งสำคัญในการรักษาคอมพิวเตอร์ของคุณให้ปลอดภัยคือความระมัดระวัง

ตัวอย่างสแปมที่ใช้ในการเผยแพร่มัลแวร์ Lukitus:

ไฟล์ Lukitus HTML:

ไฟล์วอลเปเปอร์เดสก์ท็อป Lukitus:

ไฟล์ Lukitus ของเว็บไซต์ Tor:

ไฟล์ที่เข้ารหัสโดย Lukitus (รูปแบบชื่อไฟล์"[32_random_letters_and_digits].lukitus"):

คำแนะนำในการป้องกัน Lukitus ransomware

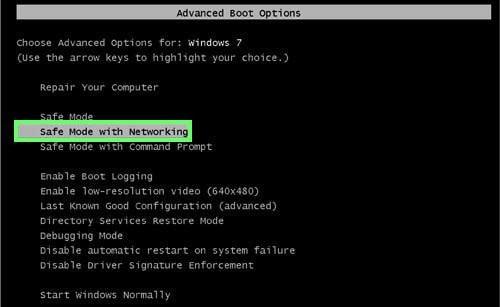

ขั้นตอนที่ 1. ลบ Lukitus ransomware โดยใช้เซฟโหมดเครือข่าย

ผู้ใช้ Windows XP และ Windows 7 : เริ่มคอมพิวเตอร์ของคุณในเซฟโหมด คลิกเริ่มต้น > ปิดเครื่อง >ตกลง ในระหว่างกระบวนการเริ่มต้นคอมพิวเตอร์ ให้กด ปุ่ม F8บนแป้นพิมพ์หลายๆ ครั้งจนกว่าคุณจะเห็นเมนู Windows Advanced Options จากนั้นเลือกSafe Mode with Networkingจากรายการ

วิดีโอคำแนะนำเกี่ยวกับวิธีการเริ่ม Windows 7 ในโหมด "Safe Mode with Networking":

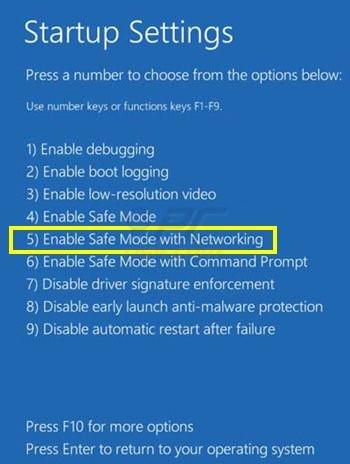

ผู้ใช้ Windows 8: ไปที่ หน้าจอเริ่มต้นของ Windows 8 พิมพ์ Advancedในผลการค้นหา ให้เลือกการตั้งค่า คลิกที่ ตัวเลือกการเริ่มต้นขั้นสูง ใน หน้าต่าง"การตั้งค่าพีซีทั่วไป"ที่เปิดอยู่ คลิก ปุ่ม "รีสตาร์ททันที " คอมพิวเตอร์ของคุณจะรีบูตไปที่"เมนูตัวเลือกการเริ่มต้นขั้นสูง " คลิกปุ่ม " แก้ไขปัญหา " จากนั้นกด ปุ่ม "ตัวเลือกขั้นสูง"ในหน้าจอตัวเลือกขั้นสูง คลิกการตั้งค่าการเริ่มต้น > รีสตาร์ทคอมพิวเตอร์จะรีบูตไปที่หน้าจอการตั้งค่าการเริ่มต้น กด F5 เพื่อบูตเข้าสู่โหมดเริ่มต้น เซฟโหมดพร้อมระบบเครือข่าย .

วิดีโอสอนเกี่ยวกับการเริ่ม Windows 8 ในเซฟโหมดพร้อมระบบเครือข่าย

ผู้ใช้ Windows 10:คลิกไอคอน Windows และเลือก Power ในเมนูที่เปิดอยู่ คลิก " รีสตาร์ท " ขณะที่กดปุ่ม " Shift " บนแป้นพิมพ์ ค้างไว้ ใน หน้าต่าง"เลือกตัวเลือก"คลิก " แก้ไขปัญหา " จากนั้นเลือก "ตัว เลือกขั้นสูง"ในเมนูตัวเลือกขั้นสูง เลือก"การตั้งค่าเริ่มต้น"และคลิกปุ่ม " รีสตาร์ท " ในหน้าต่างถัดไป คลิกปุ่ม " F5 " บนแป้นพิมพ์ การดำเนินการนี้จะรีสตาร์ทระบบปฏิบัติการของคุณในเซฟโหมดที่มีระบบเครือข่าย

คำแนะนำวิดีโอสำหรับการเริ่ม Windows 10 ในโหมด "Safe Mode with Networking":

ขั้นตอนที่ 2: ลบ Lukitus ransomware โดยใช้การคืนค่าระบบ

หากคุณไม่สามารถเริ่มคอมพิวเตอร์ในเซฟโหมดแบบมีเครือข่ายได้ ให้ลองทำการคืนค่าระบบ

วิดีโอคำแนะนำเกี่ยวกับวิธีการลบไวรัส ransomware โดยใช้ "Safe Mode with Command Prompt" และ "System Restore:

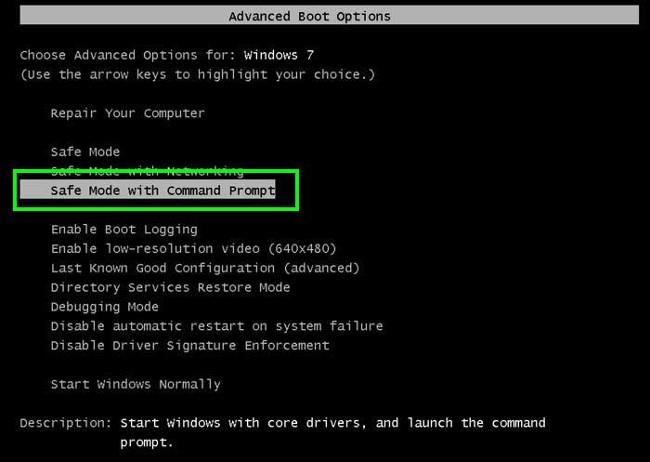

1. ในระหว่างกระบวนการเริ่มต้นคอมพิวเตอร์ ให้กดปุ่มF8บนแป้นพิมพ์หลายๆ ครั้งจนกระทั่งเมนู Windows Advanced Options ปรากฏขึ้น จากนั้นเลือกSafe Mode with Command Promptจากรายการแล้วกดEnter

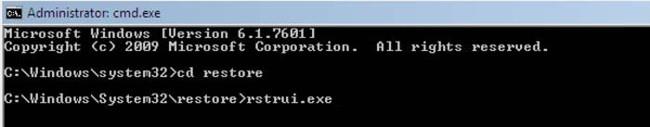

2. ใน Command Prompt ให้ป้อนบรรทัดต่อไปนี้: cd Restoreแล้วกดEnter

3. จากนั้นพิมพ์บรรทัดนี้: rstrui.exe แล้วกดEnter

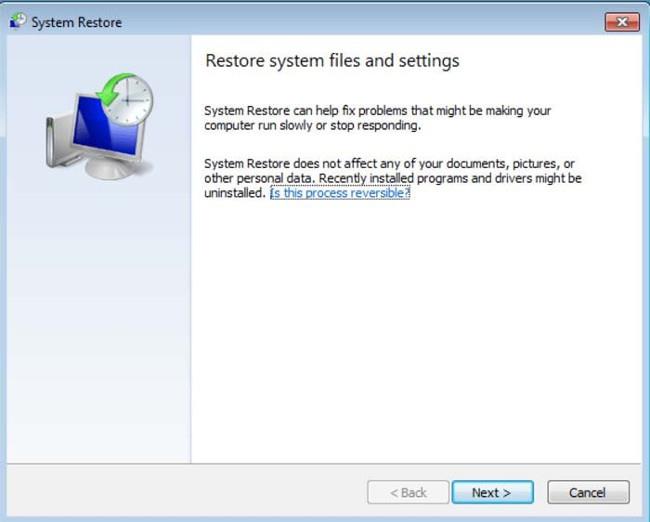

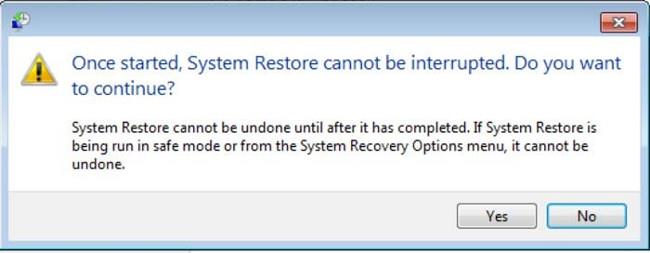

4. ในหน้าต่างที่เปิดขึ้นให้คลิก " ถัดไป "

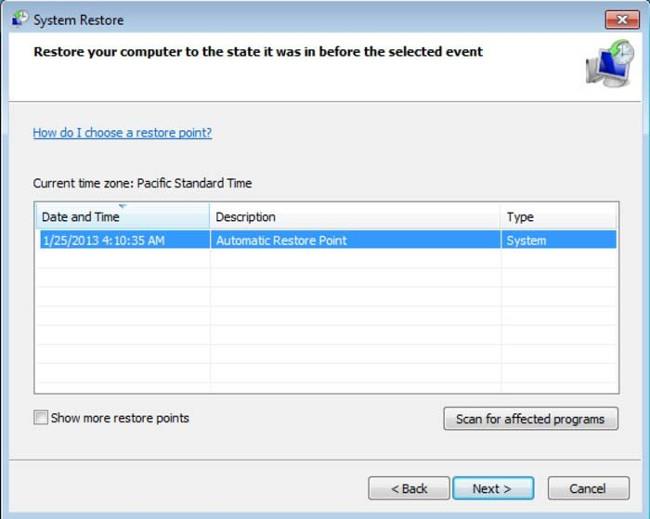

5. เลือกจุดคืนค่าจุดใดจุดหนึ่งแล้วคลิก " ถัดไป " (จะกู้คืนระบบคอมพิวเตอร์ของคุณจนถึงวันที่ติดไวรัส Lukitus)

6. ในหน้าต่างที่เปิดขึ้นให้คลิก " ใช่ "

7. หลังจากกู้คืนคอมพิวเตอร์ของคุณแล้ว ให้ดาวน์โหลดและสแกนคอมพิวเตอร์ของคุณด้วยซอฟต์แวร์กำจัดมัลแวร์เพื่อลบไฟล์แรนซัมแวร์ Lukitus ที่เหลืออยู่

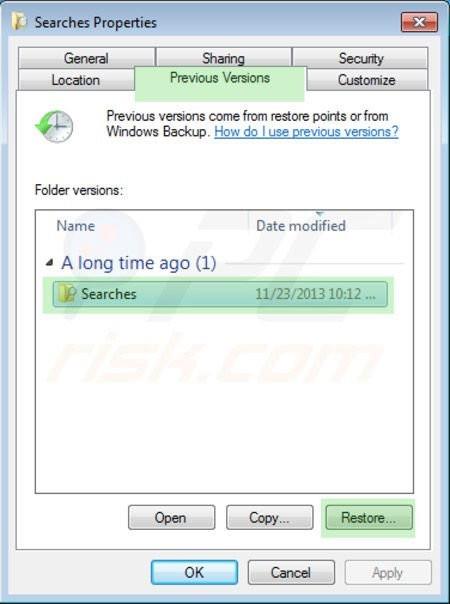

หากต้องการกู้คืนไฟล์ส่วนบุคคลที่เข้ารหัสด้วยแรนซัมแวร์นี้ ให้ลองใช้คุณสมบัติ Windows Previous Versions วิธีนี้จะมีผลเฉพาะเมื่อมีการเปิดใช้งานฟังก์ชันการคืนค่าระบบบนระบบปฏิบัติการที่ถูกโจมตีโดยโค้ดที่เป็นอันตราย โปรดทราบว่า Lukitus บางรูปแบบอาจลบ Shadow Volume Copies ของไฟล์ ดังนั้นวิธีการนี้อาจใช้ไม่ได้กับคอมพิวเตอร์ทุกเครื่อง

หากต้องการกู้คืนไฟล์ ให้คลิกขวาที่ไฟล์ ไปที่Properties และเลือก แท็บ Previous Versionsหากไฟล์ที่เกี่ยวข้องมีจุดคืนค่า ให้เลือกไฟล์นั้นแล้วคลิกปุ่ม " กู้คืน "

หากคุณไม่สามารถสตาร์ทคอมพิวเตอร์ใน Safe Mode with Networking (หรือด้วย Command Prompt) ให้สตาร์ทคอมพิวเตอร์ด้วยดิสก์ช่วยเหลือ แรนซัมแวร์บางรูปแบบถูกปิดใช้งานด้วยเซฟโหมดพร้อมระบบเครือข่าย ทำให้การลบออกซับซ้อน สำหรับขั้นตอนนี้ คุณต้องเข้าถึงคอมพิวเตอร์เครื่องอื่น

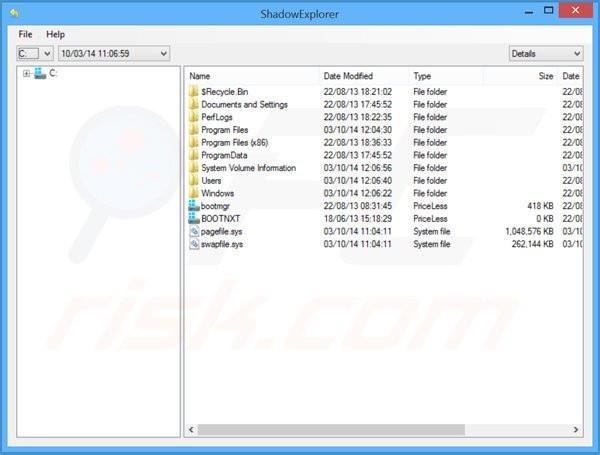

หากต้องการควบคุมไฟล์ที่เข้ารหัส Lukitus กลับคืนมา คุณสามารถลองใช้โปรแกรมชื่อShadow Explorerได้

เพื่อปกป้องคอมพิวเตอร์ของคุณจากแรนซัมแวร์ที่เข้ารหัสไฟล์เช่นนี้ ให้ใช้โปรแกรมป้องกันไวรัสและสปายแวร์ที่มีชื่อเสียง เพื่อเป็นวิธีการป้องกันเพิ่มเติม คุณสามารถใช้โปรแกรมชื่อHitmanPro.Alertซึ่งสร้างวัตถุนโยบายกลุ่มในรีจิสทรีเพื่อบล็อกโปรแกรมโกงเช่น Lukitus

Malwarebytes Anti-Ransomware Betaใช้เทคโนโลยีขั้นสูงที่ตรวจสอบกิจกรรมของแรนซัมแวร์และหยุดมันทันที - ก่อนที่จะเข้าถึงไฟล์ของผู้ใช้:

วิธีที่ดีที่สุดในการหลีกเลี่ยงความเสียหายจากแรนซัมแวร์คือการสำรองข้อมูลที่อัปเดตเป็นประจำ

เครื่องมืออื่น ๆ ที่รู้จักกันดีในการลบ Lukitus ransomware: Plumbytes Anti-MalwareและSpyHunter 4

บทความนี้จะแสดงวิธีย่อขนาดหน้าจอใน Windows 10 เพื่อให้คุณใช้งานได้อย่างมีประสิทธิภาพ

Xbox Game Bar เป็นเครื่องมือสนับสนุนที่ยอดเยี่ยมที่ Microsoft ติดตั้งบน Windows 10 ซึ่งผู้ใช้สามารถเรียนรู้วิธีเปิดหรือปิดได้อย่างง่ายดาย

หากความจำของคุณไม่ค่อยดี คุณสามารถใช้เครื่องมือเหล่านี้เพื่อเตือนตัวเองถึงสิ่งสำคัญขณะทำงานได้

หากคุณคุ้นเคยกับ Windows 10 หรือเวอร์ชันก่อนหน้า คุณอาจประสบปัญหาในการนำแอปพลิเคชันไปยังหน้าจอคอมพิวเตอร์ของคุณในอินเทอร์เฟซ Windows 11 ใหม่ มาทำความรู้จักกับวิธีการง่ายๆ เพื่อเพิ่มแอพพลิเคชั่นลงในเดสก์ท็อปของคุณ

เพื่อหลีกเลี่ยงปัญหาและข้อผิดพลาดหน้าจอสีน้ำเงิน คุณต้องลบไดรเวอร์ที่ผิดพลาดซึ่งเป็นสาเหตุของปัญหาออก บทความนี้จะแนะนำวิธีถอนการติดตั้งไดรเวอร์บน Windows โดยสมบูรณ์

เรียนรู้วิธีเปิดใช้งานแป้นพิมพ์เสมือนบน Windows 11 เพื่อเพิ่มความสะดวกในการใช้งาน ผสานเทคโนโลยีใหม่เพื่อประสบการณ์ที่ดียิ่งขึ้น

เรียนรู้การติดตั้งและใช้ AdLock เพื่อบล็อกโฆษณาบนคอมพิวเตอร์ของคุณอย่างมีประสิทธิภาพและง่ายดาย

เวิร์มคอมพิวเตอร์คือโปรแกรมมัลแวร์ประเภทหนึ่งที่มีหน้าที่หลักคือการแพร่ไวรัสไปยังคอมพิวเตอร์เครื่องอื่นในขณะที่ยังคงทำงานอยู่บนระบบที่ติดไวรัส

เรียนรู้วิธีดาวน์โหลดและอัปเดตไดรเวอร์ USB บนอุปกรณ์ Windows 10 เพื่อให้ทำงานได้อย่างราบรื่นและมีประสิทธิภาพ

หากคุณต้องการเรียนรู้เพิ่มเติมเกี่ยวกับ Xbox Game Bar และวิธีปรับแต่งให้เหมาะกับประสบการณ์การเล่นเกมที่สมบูรณ์แบบของคุณ บทความนี้มีข้อมูลทั้งหมด